Objetivos

Parte 1: Descargar e instalar Wireshark

(Optativo)

Parte 2: Capturar y analizar

datos ICMP locales en

Wireshark

• Inicie

y detenga la captura de

datos del tráfico de

ping a los hosts locales.

• Ubicar

la información de la dirección MAC y

de la dirección

IP

en las PDU capturadas.

Parte 3: Capturar y analizar

datos ICMP remotos en

Wireshark

• Inicie

y detenga la captura de

datos del tráfico de

ping a los hosts remotos.

• Ubicar

la información de la dirección MAC y

de la dirección

IP

en las PDU capturadas.

• Explicar

por qué las direcciones

MAC para los hosts remotos son diferentes

de las direcciones MAC para los hosts

locales.

Información

básica/Situación

Wireshark

es un analizador de

protocolos de software o

una aplicación “husmeador

de paquetes” que se

utiliza para el diagnóstico de fallas

de red, verificación, desarrollo de protocolo

y software

y educación.

Mientras los streams de

datos

van y vienen por la red, el programa detector

“captura” cada unidad

de datos del protocolo (PDU)

y puede decodificar y analizar

su

contenido de acuerdo con la RFC correcta

u otras especificaciones.

Wireshark

es una herramienta

útil para cualquier persona

que trabaje con

redes y se puede utilizar con

la mayoría de las prácticas

de laboratorio en los

cursos de

CCNA para tareas

de análisis de datos

y resolución de problemas. Esta práctica de laboratorio proporciona instrucciones

para descargar e instalar

Wireshark, aunque

es posible que ya

esté

instalado. En esta práctica de laboratorio,

usará Wireshark para capturar

direcciones IP del paquete de datos

ICMP y direcciones MAC

de la trama de Ethernet.

Recursos necesarios

• 1

PC (Windows 7, Vista o XP, con

acceso

a Internet)

• Se

utilizarán PC adicionales

en una red de área local (LAN) para

responder

a las solicitudes de

ping.

Parte 1: Descargar e instalar Wireshark (optativo)

Wireshark

se convirtió

en el

programa detector de paquetes estándar del sector que

utilizan los ingenieros de

redes. Este

software de

código

abierto está

disponible para muchos sistemas

operativos diferentes, incluidos Windows, MAC y

Linux. En la parte 1 de esta práctica de

laboratorio, descargará e instalará

el programa de software Wireshark en

la PC.

Nota: si Wireshark ya está instalado en la PC, puede saltear la parte 1 e ir directamente a parte 2. Si Wireshark no

está instalado en la PC, consulte con el instructor acerca de la política de descarga de software de la academia.

Paso 1:

Descargar Wireshark

b. Haga

clic

en Download Wireshark (Descargar Wireshark).

c. Elija

la versión de software que necesita según la arquitectura

y el sistema operativo

de la PC. Por ejemplo, si tiene una PC de 64 bits con Windows, seleccione

Windows Installer (64-bit) (Instalador de Windows [64 bits]).

Después de

realizar la selección, comienza

la descarga. La ubicación

del archivo descargado depende del

explorador y del sistema operativo

que utiliza. Para usuarios

de Windows, la ubicación

predeterminada es la

carpeta Descargas.

Paso 2:

Instalar Wireshark

a. El archivo descargado se denomina Wireshark-win64-x.x.x.exe,

en el que x representa

el número de versión. Haga

doble clic en el archivo para

iniciar el proceso de instalación.

b. Responda

los

mensajes de seguridad

que aparezcan

en la pantalla. Si ya tiene una copia de Wireshark en la PC, se le

solicitará

desinstalar

la versión anterior

antes de instalar la versión

nueva. Se recomienda

eliminar la versión anterior de Wireshark antes

de instalar otra versión. Haga

clic

en Sí para desinstalar la versión

anterior de Wireshark.

c. Si

es la primera vez que

instala Wireshark, o si

lo hace después de haber completado el

proceso de desinstalación, navegue

hasta el

asistente para instalación

de Wireshark. Haga clic en

Next (Siguiente).

d. Continúe avanzando

por el proceso de instalación. Cuando aparezca

la ventana License

Agreement

(Contrato

de licencia), haga

clic en I agree

(Acepto).

e. Guarde

la configuración

predeterminada en

la ventana Choose Components (Elegir

componentes)

y haga clic en Next (Siguiente).

f. Elija

las opciones de método abreviado que

desee

y,

a continuación, haga

clic

en Next (Siguiente).

g. Puede cambiar la ubicación

de instalación

de Wireshark, pero, a menos que tenga

un espacio en disco limitado, se

recomienda

mantener la ubicación predeterminada.

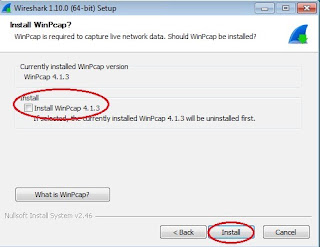

h. Para capturar datos de la red activa, WinPcap debe estar instalado en la PC. Si WinPcap ya está instalado en la PC, la casilla de verificación Install (Instalar) estará desactivada. Si la versión instalada de WinPcap es anterior a la versión que incluye Wireshark, se recomienda que permita que la versión más reciente se instale

haciendo clic en la casilla de verificación Install WinPcap x.x.x (Instalar WinPcap [número de versión]).

i. Finalice

el asistente de instalación

de WinPcap si

instala

WinPcap.

j. Wireshark comienza a instalar los

archivos, y aparece una ventana

independiente con el

estado de la instalación. Haga clic en Next (Siguiente) cuando

la instalación

esté

completa.

k. Haga clic en Finish (Finalizar) para

completar el proceso

de instalación de Wireshark.

Parte 2: Capturar y analizar datos ICMP locales en Wireshark

En la parte 2 de esta práctica de laboratorio, hará ping a otra PC en la LAN y capturará solicitudes y respuestas ICMP en Wireshark. También verá dentro de las tramas capturadas para obtener información específica. Este

análisis debe ayudar a aclarar de qué manera se utilizan los encabezados de paquetes para transmitir datos al destino.

Paso 1:

Recuperar las direcciones de interfaz de la PC

Para esta práctica

de laboratorio, deberá recuperar

la dirección IP de

la PC y la dirección física

de la tarjeta de interfaz

de red (NIC), que también

se conoce

como “dirección MAC”.

a. Abra una

ventana

de comandos, escriba ipconfig /all y luego

presione Entrar.

b.

Observe la dirección IP y la dirección

MAC (física) de la interfaz de

la PC.

c. Solicite a un

miembro del equipo

la dirección IP de

su PC y proporciónele

la suya. En

esta

instancia, no proporcione su

dirección MAC.

Paso 2:

Iniciar Wireshark

y comenzar a capturar datos

a. En

la PC, haga clic en el botón Inicio de Windows para ver Wireshark como uno

de los programas en el menú emergente. Haga doble

clic

en Wireshark.

b. Una vez

que se inicia Wireshark, haga

clic en Interface List

(Lista de interfaces).

Nota: al hacer clic

en el ícono de la primera interfaz de

la fila de íconos, también

se abre

Interface

List

(Lista

de interfaces).

c. En la ventana Wireshark: Capture

Interfaces (Wireshark: capturar interfaces), haga clic

en la casilla de verificación

junto

a la interfaz conectada a la LAN.

Nota: si se indican varias interfaces, y no está seguro de

cuál activar, haga clic en

el botón Details (Detalles) y, a continuación, haga

clic

en la ficha 802.3 (Ethernet). Verifique que

la dirección MAC coincida con lo que observó

en el paso 1b. Después de

verificar la interfaz correcta, cierre la

ventana Interface

Details (Detalles de la interfaz).

d. Después de activar la interfaz correcta, haga clic en Start (Comenzar) para comenzar la captura de datos.

La información

comienza a desplazar hacia abajo

la sección superior

de Wireshark. Las

líneas de datos aparecen

en diferentes colores según el

protocolo.

e. Es posible desplazarse muy rápidamente por esta

información según la comunicación que

tiene lugar entre la PC y la LAN. Se puede aplicar un

filtro

para facilitar la vista

y el trabajo con los datos que captura

Wireshark. Para esta

práctica

de laboratorio, solo nos interesa mostrar

las PDU de ICMP (ping). Escriba

icmp en el cuadro Filter

(Filtro) que se encuentra en

la parte superior

de Wireshark y

presione Entrar

o haga clic

en el botón Apply (Aplicar) para ver solamente

PDU de ICMP (ping).

f. Este

filtro

hace que desaparezcan todos los datos

de la ventana superior, pero

se sigue capturando el tráfico

en la interfaz. Abra la ventana del

símbolo

del sistema que

abrió antes y haga

ping a la dirección

IP

que recibió del miembro del

equipo. Comenzará

a ver que aparecen

datos

en la ventana superior

de Wireshark nuevamente.

Nota: si la PC del miembro del equipo no responde a sus pings, es posible que se deba a que el firewall de la PC está bloqueando estas solicitudes. Consulte Apéndice A: Permitir el tráfico ICMP a través de un

firewall para obtener información sobre cómo permitir el tráfico ICMP a través del firewall con Windows

7.

g. Detenga la captura de

datos haciendo clic en

el ícono Stop Capture

(Detener captura).

Paso 3:

Examinar los datos capturados

En el paso 3, examine

los

datos que se generaron

mediante las solicitudes

de ping de la PC del miembro del equipo. Los datos

de Wireshark se muestran en tres secciones:

1) la sección superior

muestra la

lista

de tramas de PDU capturadas con un resumen de la información

de paquetes IP enumerada

, 2) la sección

media indica información

de la PDU para la trama seleccionada en la parte

superior de

la pantalla y separa una trama de PDU

capturada por las capas de protocolo, y 3)

la sección

inferior muestra

los datos sin

procesar de cada

capa. Los datos sin

procesar se

muestran

en formatos hexadecimal

y decimal.

a. Haga

clic

en las primeras tramas de

PDU de la solicitud de ICMP en la sección superior de

Wireshark.

Observe

que la columna Source (Origen)

contiene la

dirección IP de

su PC y la columna Destination

(Destino)

contiene

la dirección IP de la PC del compañero

de equipo a la que hizo ping.

b. Con esta

trama

de PDU aún seleccionada en la sección

superior, navegue hasta la sección media.

Haga clic en el signo más que

está a la izquierda de la fila de

Ethernet II para ver las direcciones

MAC de origen y destino.

1)

¿La dirección MAC

de origen coincide

con la interfaz de su PC?

R=/ SI

2) ¿La dirección MAC de destino

en Wireshark coincide

con la dirección MAC del miembro del equipo?

R=/SI

3)

¿De

qué manera su PC obtiene la dirección

MAC de la PC a la que hizo ping?

R=/. Haga clic

en el signo más que está

a la izquierda de la fila de Ethernet II para

ver las direcciones MAC

de origen y destino.

Nota: en

el ejemplo anterior de una

solicitud de ICMP capturada, los datos

ICMP se encapsulan dentro

de una PDU del paquete

IPV4 (encabezado

de IPv4), que luego se

encapsula en una PDU de trama

de Ethernet II (encabezado de

Ethernet II) para la transmisión

en la LAN.

Parte 3: Capturar y analizar datos ICMP remotos en Wireshark

En la parte 3, hará ping a los hosts remotos (hosts que no están en la LAN) y examinará los datos generados

a partir de esos pings. Luego, determinará las diferencias entre estos datos y los datos examinados en la parte 2.

Paso 1:

Comenzar a capturar

datos en la interfaz

a. Haga

clic

en el ícono Interface

List (Lista de interfaces) para volver a abrir

la lista de interfaces

de la PC.

b. Asegúrese de

que la casilla de verificación

junto a la interfaz LAN

esté activada y, a continuación, haga clic

en Start (Comenzar).

c. Se abre una ventana que le solicita guardar los datos capturados anteriormente antes de comenzar otra captura. No es necesario guardar esos datos. Haga clic en Continue without Saving (Continuar sin guardar).

d. Con la

captura activa, haga

ping a los URL de los tres

sitios Web

siguientes:

Nota: al hacer

ping a los URL que se indican, observe que el servidor de nombres de dominio (DNS)

traduce el URL

a una dirección IP. Observe

la dirección IP recibida para cada URL.

e. Puede detener la captura de datos

haciendo clic en

el ícono Stop Capture

(Detener captura).

Paso 2:

Inspeccionar y analizar los datos de los hosts remotos

a. Revise los datos

capturados en Wireshark y examine

las direcciones

IP

y MAC de las tres

ubicaciones

a las que hizo

ping. Indique las direcciones

IP

y MAC de destino para

las tres ubicaciones

en el espacio proporcionado.

1.a ubicación:

IP: 98.139.180.149 MAC: 00:07:7d:4d:ac:7f

2.a ubicación:

IP: 23.0.80.170 MAC: 00:07:7d:4d:ac:7f

3.a ubicación:

IP: 216.58.219.68 MAC: 00:07:7d:4d:ac:7f

b. ¿Qué es

importante sobre esta

información?

Me parece muy importante

el hecho de saber que apesar de hacer ping a cualquiera direccion, la direccion

MAC va hacer la misma, de manera que se entiende que si un conjunto de

computadoras estan conectadas entre si a un router la direccion MAC madre o la

principal va hacer la proporcionada por el router.

c. ¿En qué se diferencia esta información de la información

de ping local que recibió

en la parte 2?

Se diferecian

porque la informacion de la parte 2 analizaba la direccion IP y la MAC de las

demas computadoras, y esta informacion muestra la direccion del servidor.

Anexos

Conclusión

En el uso de wireshark para ver el trafico

de la red podemos concluir que:

1. Mediante el trafico de red pudimos observer

las direcciones IP y las direcciones MAC de las diferentes computadoras que

interactuan con mi computaora, es decir mi direccion( source) y las otras

direcciones (destination).

2. Concluimos, que cuando tenemos una serie de

computadoras conctadas a un servidor y le hacemos ping a cualquier direcccion

en ETERNETH nos saldra la IP de dicha dirrecion a la cual le hicimos ping, pero

saldra la MAC del servidor principal ( llamase router).

No hay comentarios:

Publicar un comentario